如何防止ISP通(tōng)過智能設備窺探你(nǐ)的隐私

發布時(shí)間(jiān):

2017-12-27

來(lái)源:

普林斯頓大(dà)學的研究人(rén)員,找到了可(kě)以阻止互聯網服務供應商(ISP)和(hé)網絡窺探者通(tōng)過智能設備監視(shì)你(nǐ)的解決方案。

劣質安全和(hé)可(kě)能的隐私侵犯,是伴随智能設備的兩大(dà)風險。即便你(nǐ)已經采取額外措施保護你(nǐ)的隐私,比如将IoT設備置于VPN之後,ISP或者具備ISP類似功能的敵人(rén),依然可(kě)以用你(nǐ)的智能設備監視(shì)你(nǐ)。

幸運的是,普林斯頓大(dà)學的研究論文《監視(shì)智能家(jiā)居:加密IoT流量中的隐私攻擊與防護》,提出了阻止ISP通(tōng)過智能設備窺探用戶隐私的方法。

對用戶隐私的攻擊

研究人(rén)員發現,ISP或其他無源網絡敵人(rén),可(kě)以利用IoT設備元數(shù)據,來(lái)推斷隐私敏感的家(jiā)庭活動。即便智能設備對通(tōng)信數(shù)據流進行(xíng)了加密。對用戶隐私的攻擊,即通(tōng)過智能設備監視(shì)用戶,有(yǒu)兩個(gè)組成部分:設備識别和(hé)活動推斷。

智能家(jiā)居流量碼率元數(shù)據攻擊,采用域名系統(DNS)查詢,來(lái)從網絡流量中識别出特定智能家(jiā)居設備,然後監視(shì)IoT設備流量的變化,進而推斷用戶在家(jiā)中的所作(zuò)所為(wèi)。

論文中寫道(dào):

我們在多(duō)種市售智能家(jiā)居設備上(shàng)測試了該攻擊,發現全都從網絡流量元數(shù)據揭示了潛在的用戶隐私行(xíng)為(wèi)。Sense睡眠監視(shì)器(qì)的流量碼率,揭示了消費者的睡眠模式;Belkin WeMo 智能開(kāi)關的流量碼率,反映出智能家(jiā)居中物理(lǐ)設備的啓動情況;Nest Cam 室內(nèi)安全攝像頭的流量碼率,揭示了用戶查看攝像頭反饋的時(shí)間(jiān),或攝像頭檢測到運動的時(shí)間(jiān)。這種跨智能家(jiā)居設備類型和(hé)制(zhì)造商的攻擊,其通(tōng)用有(yǒu)效性,激發了對技(jì)術(shù)隐私保護策略的需求。

智能家(jiā)居隐私攻擊實驗中用到的IoT設備

為(wèi)該研究設置的智能家(jiā)居實驗室環境,包含了7種流行(xíng)IoT設備:Sense睡眠監視(shì)器(qì)、Nest Cam 室內(nèi)安全攝像頭、Amcrest WiFi 安全網絡攝像頭、Belkin WeMo 智能開(kāi)關、TP-Link WiFi 智能插座、Orvibo智能WiFi插座,以及亞馬遜Echo智能音(yīn)箱。

盡管是來(lái)自不同制(zhì)造商的智能設備類型抽樣,鑒于流量碼率隐私攻擊對全部被測設備的有(yǒu)效性,研究人(rén)員認為(wèi),智能家(jiā)居主人(rén)應留心所有(yǒu)智能家(jiā)居設備的流量碼率元數(shù)據。

設置防火(huǒ)牆和(hé)隧道(dào)化智能家(jiā)居流量;VPN并不能保證隐私

大(dà)多(duō)數(shù)IoT設備離不開(kāi)互聯網連接,設置防火(huǒ)牆不讓智能家(jiā)居設備連接互聯網,并不是緩解該流量碼率元數(shù)據問題的可(kě)行(xíng)辦法。由于必須聯網,智能家(jiā)居網絡元數(shù)據隐私問題是不可(kě)避免的。

通(tōng)過防火(huǒ)牆封鎖流量來(lái)阻止ISP從智能設備窺探隐私,将意味着IoT設備基本功能無需雲服務支持。在智能家(jiā)居實驗室的7種設備中,有(yǒu)4種在無互聯網接入情況下功能受限,3種完全不可(kě)用。對于流量封鎖這種辦法,如果開(kāi)發者分離了功能所需的數(shù)據流,可(kě)用性與用戶隐私的權衡就可(kě)能有(yǒu)所改變。

所有(yǒu)智能設備流量都可(kě)以走VPN隧道(dào),但(dàn)研究人(rén)員發現,ISP或攻擊者依然可(kě)以看到流量碼率模式,完成元數(shù)據隐私攻擊。論文中寫道(dào):“讓智能家(jiā)居流量走VPN隧道(dào),會(huì)讓流量元數(shù)據隐私攻擊變得(de)更難,但(dàn)并不能提供防護保證。我們發現,某些(xiē)常見設備組合和(hé)用戶行(xíng)為(wèi)模式,會(huì)最小(xiǎo)化VPN混淆智能家(jiā)居流量元數(shù)據的效果。

怎樣防止智能家(jiā)居監視(shì)活動

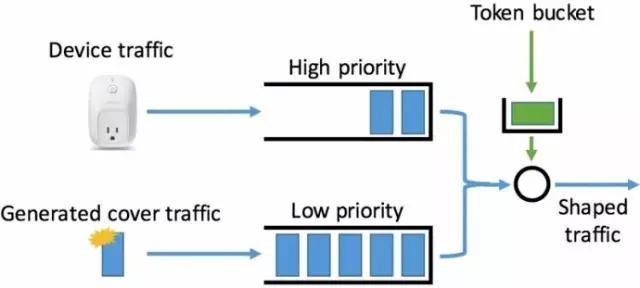

研究人(rén)員确實找到了解決辦法;他們通(tōng)過獨立鏈路填充(ILP)流量整形,來(lái)防止成功的智能家(jiā)居隐私攻擊。ILP可(kě)在保留設備功能的同時(shí),防止元數(shù)據攻擊。這其中涉及整形流量碼率,添加少(shǎo)量“掩護”流量以隐藏設備行(xíng)為(wèi),讓ISP和(hé)敵人(rén)無法刺探。

論文描述了幾種流量整形實現,以及IoT設備保持正常功能的情況可(kě)以可(kě)以承受的延遲量。研究人(rén)員認為(wèi),獨立鏈路填充流量整形,是保證隐私的經濟有(yǒu)效手段。

他們發現,40KB/s的額外帶寬使用,就足以防護用戶活動不受無源網絡敵人(rén)的窺探。該帶寬開(kāi)銷在互聯網速度限制(zhì)和(hé)很(hěn)多(duō)智能家(jiā)居數(shù)據線流範圍內(nèi)。

研究人(rén)員總結道(dào),ILP流量整形可(kě)有(yǒu)效保護智能家(jiā)居隐私。盡管普遍認為(wèi)會(huì)對網絡性能有(yǒu)影(yǐng)響,流量整形仍可(kě)部署進智能家(jiā)居而不會(huì)大(dà)幅降低(dī)網絡性能或增加數(shù)據開(kāi)銷。

完整論文:

static/file/1708.05044v1.pdf

上(shàng)一頁

上(shàng)一頁

|

相關資訊